概要

内部統制の強化という観点から、企業の活動をその仕組みとして支えるIT運用のあり方が今、注目されています。そこで、「IT運用の内部統制」/J-SOX適用と題して、J-SOXへの対応を契機とするIT運用プロセスの改善活動(ひとつのモデル)を紹介します。

前回は、現状を再認識し、自らのマネジメントレベルを評価し、重点的に対応するプロセスを選定(成熟度レベル診断表)する一つのモデルを紹介しました。今回は、対応が必要として選定したプロセスを再構築するための活動を計画します。

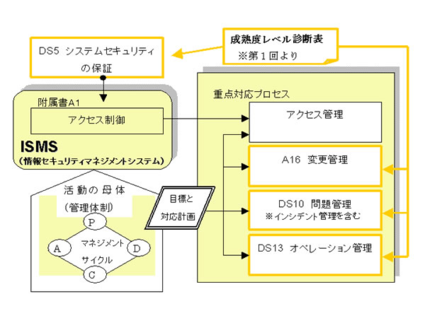

当該のモデルでは「重点対応プロセス」として、次のマネジメントプロセス(COBIT)を選定しています。

・DS5 システムセキュリティの保証

・A16 変更管理

・DS10 問題管理(インシデント管理を含む)

・DS13 オペレーション管理

そして、前回ご説明した成熟度レベル診断表の 「(1)IT運用のマネジメントにおける点検項目」および「(2)点検の視点」から得られた「(4)点検項目の評価」を分析して、次(下図)のような活動のフレームワークを策定しました。

IT運用がJ-SOXの求める内部統制に対応することと、IT運用が目標とする「

品質の高い

(安全を保証する)ITサービスを、

効率よく、低コスト

で提供し、経営および利用部門・利用者の利益に貢献すること」は、ひとつの”手段”と”目的”の関係と言えます。したがって、IT運用にとって、ひとつの手段であるJ-SOXへの適応はそれ程、特筆すべき作業を求められているものではありません。それは本来、IT運用が役割として担っている課業なのだと思います。(だからと言って、放って置けと言うことではありませんが・・)

前回は上述の観点から、自らのIT運用のマネジメントレベル(成熟度のレベル)を、COBITの成熟度モデルを用いて、総浚い的に分析し評価してみました。しかし、評価の結果はどうでしょうか。多くの人はCOBITが定義する”マネジメントレベル(成熟度のレベル)=5”は、そう簡単に達成できるレベルではないことに気付くことでしょう。多分、自己評価を行う前に気付きます。そして、J-SOXへの対応に関わらず、IT運用が定常的になすべき作業として、継続的な改善活動が必要であることに気付く筈です。それは、課業として、段階的にIT運用のマネジメントのレベルを上げていくという、組織運営(活動)の本質的な姿なのだと思います。

IT運用の現状のマネジメントレベルがJ-SOXの要求( 成熟度レベル診断表の「(4)点検項目の評価」 )と著しく乖離する場合、必然として、その活動はJ-SOXの要求をクリアすることから始めなければなりません。(目標とするマネジメントレベルの設定は、頑張ってもレベル=3以下でしょうか。)

それ以外の多くは、ここで述べるIT運用のマネジメントレベルを向上させるための「継続的な改善活動」を計画することになろうかと思います。(目標とするマネジメントレベルの設定は、現状のレベル+1程度が適当でしょう。)

それでは次に、組織運営(活動)の本質的な姿として(継続的な改善活動を可能にするフレームワークとして)、「ISMS(情報セキュリティマネジメントシステム)の導入と維持改善のフレームワーク」を適用する、ひとつのモデルを紹介します。

冒頭の図で示すように、この「ISMSの導入と維持改善のフレームワーク」は、ISMSの認証取得を目標とする活動のフレームワークで、「重点対応プロセス」の一つとして選んだ「DS5 システムセキュリティの保証」に対応するものです。工夫のひとつは、他の「重点対応プロセス」の改善作業を、このフレームワークの中で計画し、実施することにしたことです。したがって、「重点対応プロセス」は、当該の活動の中で計画し実施する個々のテーマと言うことになります。もうひとつの工夫は、「重点対応プロセス」の選定時には取り上げられていないプロセス、「アクセス管理」を追加していることです。これは、ISMSの附属書に記載されている規格要求事項A1「アクセス制御」に対応したもので、当該のフレームワークを設定する際に追加したプロセスです。元を質せば、「重点対応プロセス」の「DS5 システムセキュリティの保証」から抽出したプロセスでもあります。

当該のフレームワークを適用する最大の狙いは、Plan(計画)、Do(実行)、Check(モニタリング)、Action(改善)のマネジメントサイクルにより保証されるであろう、システムとしての継続的な改善活動にあります。そして、「重点対応プロセス」だけではない、ISMS(情報セキュリティマネジメントシステム)の要求する規格に対応した「網羅的な改善」を、並行して実施することにあります。全体の活動から見ると、この「網羅的な改善」は”落ち穂拾い”的な対応とも言えますが、活動の成果(仕上がり)を整える(綺麗にする)ことで大きな効用が認められます。(前述の「アクセス管理」は、”落ち穂拾い”的な対応ではなく、重点的に対応するプロセスに特化したということです)

当該のマネジメントシステムは、標準化されたルールやドキュメントなどを常に最新の状態で維持することを要求します。そして、IT運用の適確性を保証します。そのために、定期的な内部および外部の監査人による監査、およびISMSの資格を認証する機関の審査を求めます。そして、経営者および情報システムの利用者と、自らのIT運用のマネジメントレベルを確認し合います。その結果、マネジメントレベルのさらなる(段階的に)向上を目指した活動を、継続して実施することを促します(システムとしてバックアップします)。見方を変えれば、当該の活動を初年度の単発的な活動で終わらせない、初期投資を無駄にしない、フレームワーク(ひとつのモデル)とも言えます。

次に活動の母体となる組織の体制とマスタースケジュールの作業項目を紹介します。組織と体制については、担う役割を設定することも大切ですが、なによりも重要なことは、その役割にふさわしい適任者を選ぶことです。マスタースケジュールは、時間軸に対して実施する作業(仕事)のプロセスと、その作業(仕事)を担う人物を明らかにします。作業項目と成果物を定義し、その作業を担う人物を割り当てて、スケジュールする。これは当り前の事ですが、意外と、この当たり前のことが曖昧だったりします。”後悔、先に立たず”です。

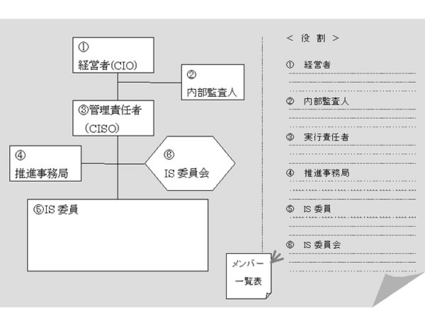

1. 実行のための組織、体制図の作成

当該活動を推進する組織体制を構築し、体制図(下図)にまとめます。

組織体制は誰にどのような役割を担ってもらうのが良いかをきめることです。そして、体制図に示された組織機能、それぞれの役割(仕事の内容)を明確に表記することでコミットメントされます。組織の役割と仕事の内容が決まると、組織間で当該活動を進めていくための情報として何をどのように共有すべきかが明らかになります。そして、どのような情報を、どのようなタイミングで、どのように伝達し確認しあうかを決めること、これが活動に必要なコミュニケーションを促すことになります。

(1)当該活動の実行に必要な機能と情報

当該の活動に必要な機能とそれぞれに対応する人物を確定します。

1.経営者(CIO)は、適切な経営資源を提供し、経営の視点から方針を示し、活動の妥当性を判断します。

2.内部監査人は経営者からの指名を受けて、内部監査を計画し実施し、その結果を経営者に報告します。

3.管理責任者(CISO)は、マネジメントシステムの企画および管理の責任者として、当該組織の運営を担い、経営者に活動の状況と実績の報告を行います。

4.推進事務局は、管理責任者(CISO)の役割機能を補佐し、企画および管理の実務を担います。

5.IS委員は、前回に記述の「成熟度レベル診断表の(5)IT部門の組織と、(3)COBITのマネジメントプロセスと交差する個所に◎および△のマーキングをした組織単位から、上記③管理責任者(CISO)が選定したメンバーで、IT部 門の現業組織を代表して当該活動の実行を担います。

6.IS委員会は上記③管理責任者(CISO)を議長とする上記⑤IS委員の合議の機関で、上記④推進事務局が実務を担います。

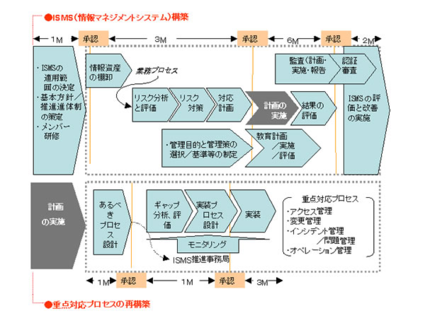

2. マスタースケジュール(表)の作成

当該活動の作業プロセスを設定し、それを実行するための「マスタースケジュール(表)」を作成します。(当該のモデルは、1年を1サイクルとするスケジュールになっています)

以下にモデルとして、日程表に埋め込む作業プロセス例示(概要)します。このような作業プロセスに、そのプロセスを実施する責任者(上図の体制より)と作成する成果物(内容や書式など)を定義します。(※印は、作成するドキュメントの内容を暗示するドキュメントの名前です。)

① ISMS(情報マネジメントシステム)構築の実施プロセス

・情報資産の棚卸(特定) ※情報資産一覧表

・リスクの識別および分析と評価 ※リスク分析表

・必要なリスク対策の確定 ※リスク分析表/適用宣言書

・リスク対応計画の設定 ※リスク対応計画書

・リスク対応計画の実施 ※リスク対応計画書(実施結果)

・計画の実施状況チェック(モニタリング/IS委員会)※実施状況の報告資料等(非定型)

・管理目的と管理策の選択、基準・ルール等の設定 ※各種の管理規程(ルール)等

・教育(計画/実施/評価) ※教育計画書/実施の記録、教育マニュアル等

・リスク対応、実施結果のモニタリング(有効性の評価)/内部監査 ※監査計画書、監査報告書等

・ISMSの評価と改善の実施 ※経営者による評価結果指示書

② 重点対応プロセスの再構築

※業務フロー図、業務記述書、RCM(リスクコントロールマトリックス) (上記①の「・リスク対応計画の実施」をブレークダウンした作業プロセスです。スケジュール表としてはネスティングします。次回以降、その内容をご紹介していきます。 )

・アクセス管理プロセスの改善/再設計~実装

・変更管理プロセスの改善/再設計~実装

・インシデント管理を含む問題管理プロセスの改善/再設計~実装

・オペレーション管理プロセスの改善/再設計~実装

③ マイルストーン

・IS委員会の開催

・経営者(CIO)のレビュー

・内部監査

・ISMS認証審査(外部監査)

・・・・・・etc

次回は「第3回 重点対応プロセスの改善、再設計~実装計画を策定する」《その1:改善プロセス実装のフレームワーク》と題して、当該の作業により計画した、J-SOX対応の「②重点対応プロセスの再構築」の設計から実装までのフレームワークを、一つのモデルとして紹介します。

コメント

投稿にはログインしてください